Dostali zaplaceno za útok na web Petra Pavla. Kdo jsou ruští hackeři, kteří zasáhli do voleb?

Jak funguje ruská hacktivistická skupina NoName057(16), která útočila na české weby? Zdroj: Getty Images

Zahlcené weby prezidentských kandidátů, nefungující vládní stránky i velké odměny pro nejaktivnější „útočníky“. Pro ruskou hacktivistickou skupinu NoName057(16) se stala Česká republika vděčným terčem. Už od začátku ruské invaze na Ukrajinu čelí české informační struktury útokům ze strany proruských hacktivistů. Minulý týden zčásti zasáhli i do prvního kola prezidentských voleb, když na chvíli vyřadili z provozu stránky kandidátů Petra Pavla a Tomáše Zimy. A podle bezpečnostních analytiků z kyberbezpečnostní Check Point Research lze očekávat další podobné útoky – a to i během druhého kola voleb.

NoName057(16) vznikla na jaře loňského roku, na začátku ruské invaze na Ukrajinu. Primárně se zaměřuje na proukrajinské organizace, podniky i vlády. V souvislosti s vyzbrojováním obránců se do jejich hledáčku dostali také největší podporovatelé Ukrajinců, mezi nimiž se nachází většina členských zemí Evropské unie a některé státy Severoatlantické aliance. Česká republika, která se podporou Ukrajiny zdaleka netají, se proto rovněž stala terčem četných kybernetických útoků, od scamů a hackerských výpadů až po tzv. DDoS.

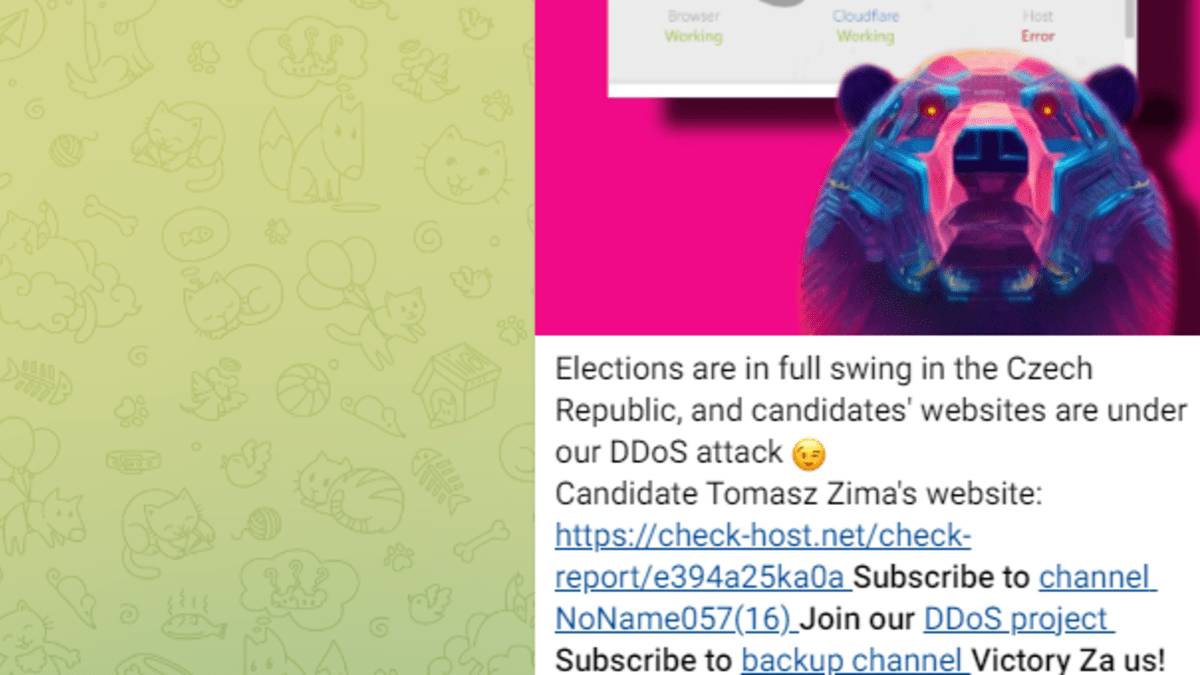

Nejčerstvěji zasáhli ruští hacktivisté do prvního kola prezidentských voleb. V sérii DDoS útoků se jim podařilo vyřadit z provozu webové stránky dvou uchazečů na Pražský hrad, a to generála Petra Pavla a Tomáše Zimy. Skupina NoName057(16) na svém telegramovém kanále uvedla, že důvodem útoků je očekávaný výcvik několika tisíců ukrajinských vojáků ve vojenském cvičišti Libavá v České republice. Proto se podle svých slov rozhodla „zúčastnit“ českých voleb.

Evropské volby

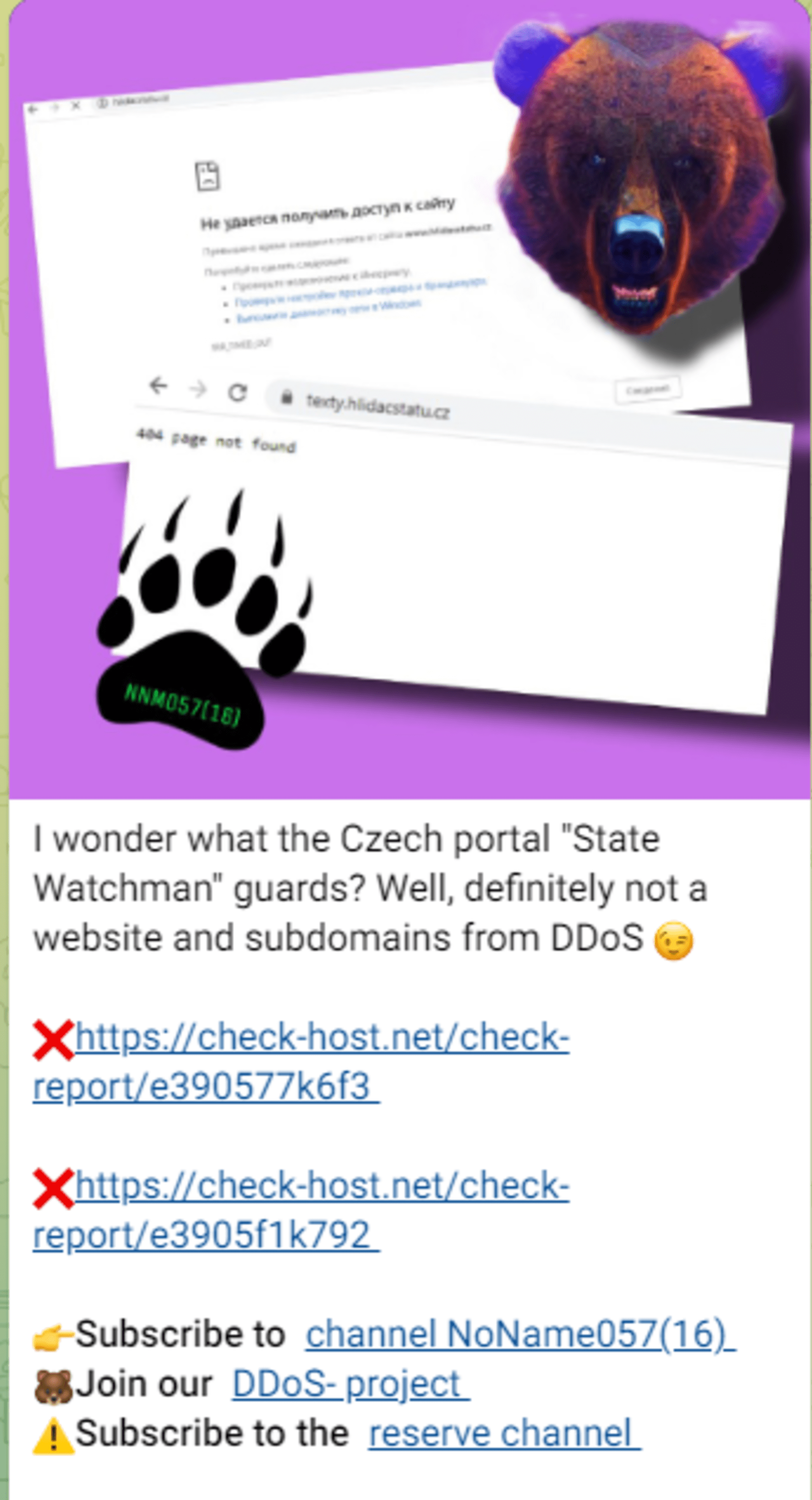

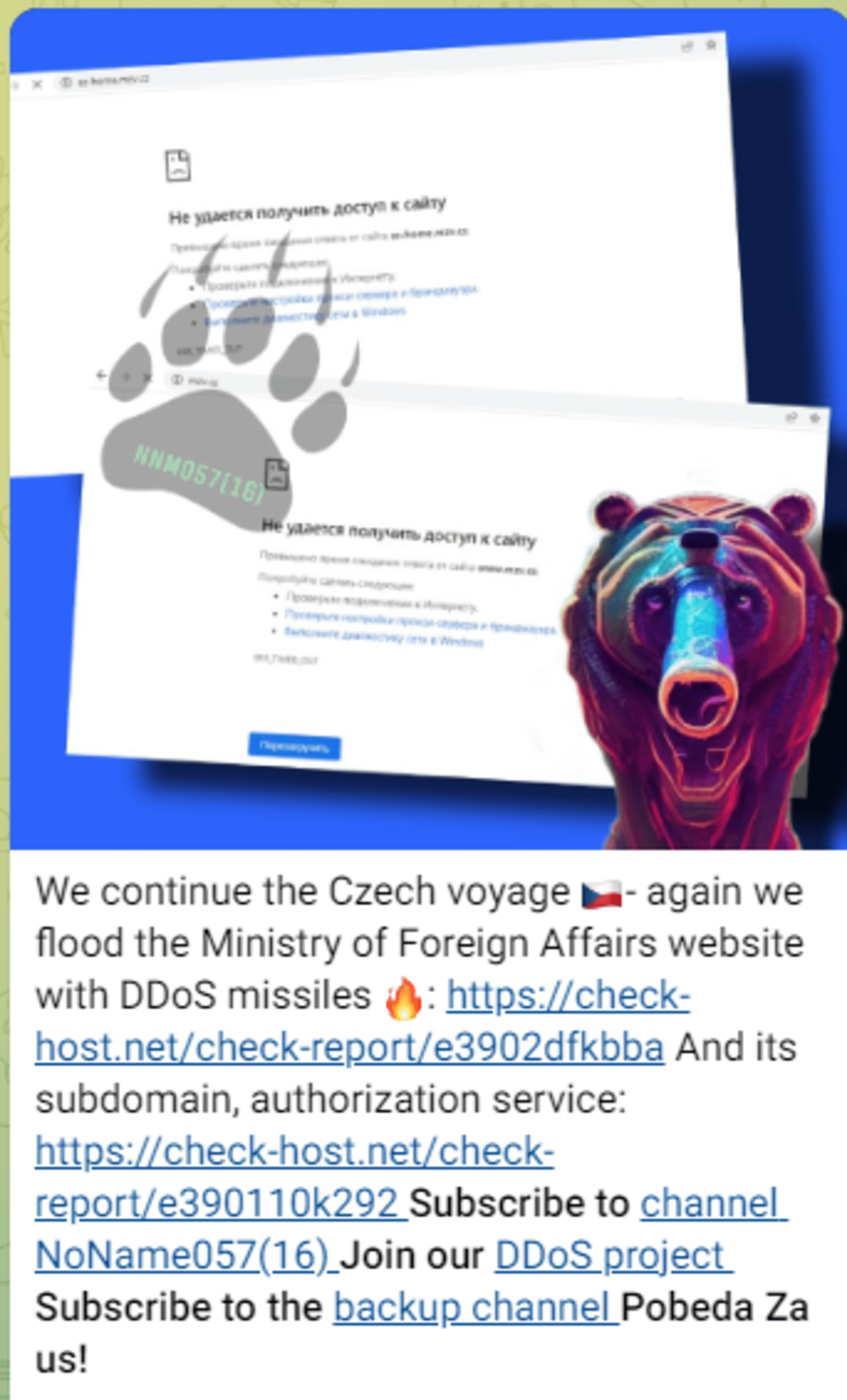

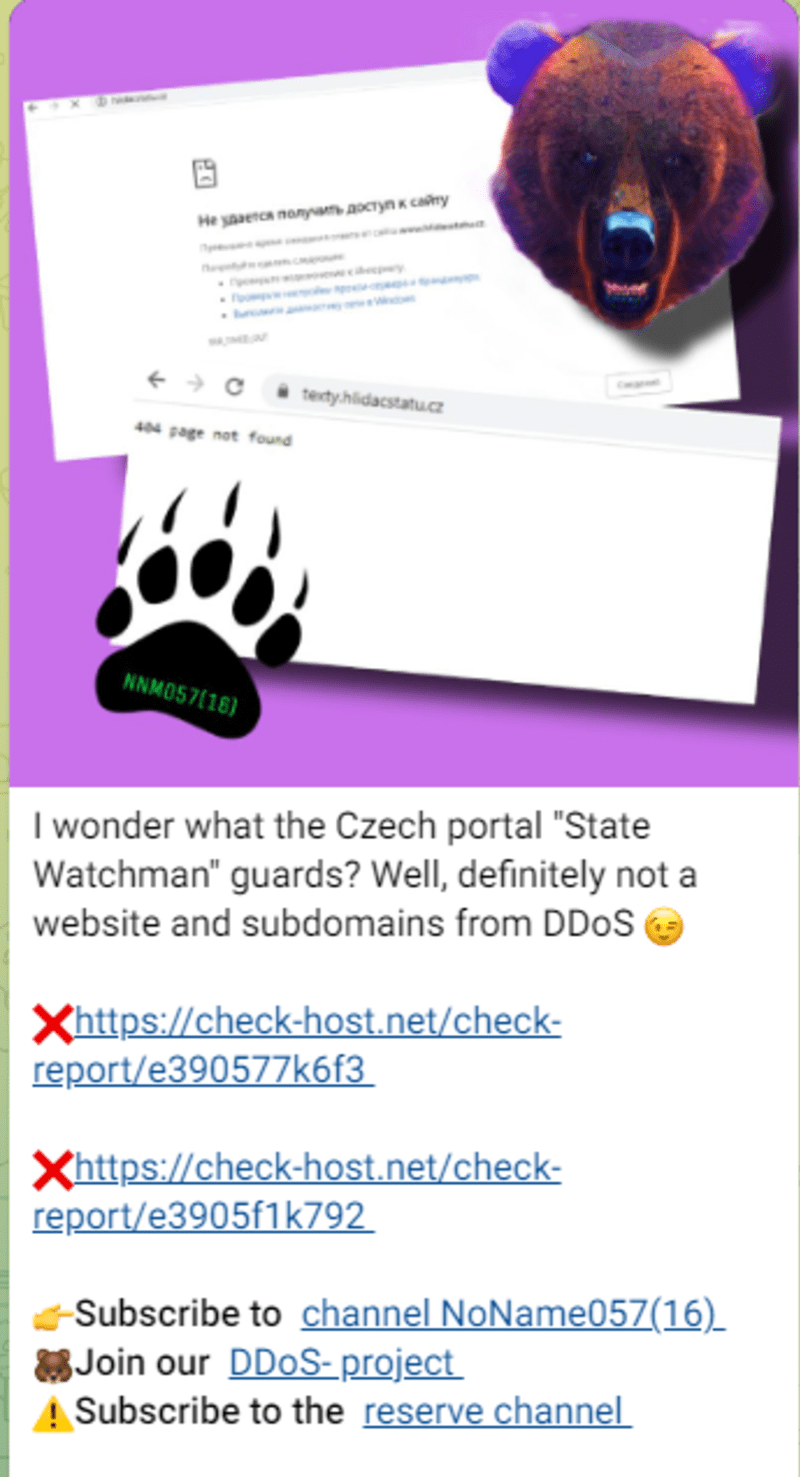

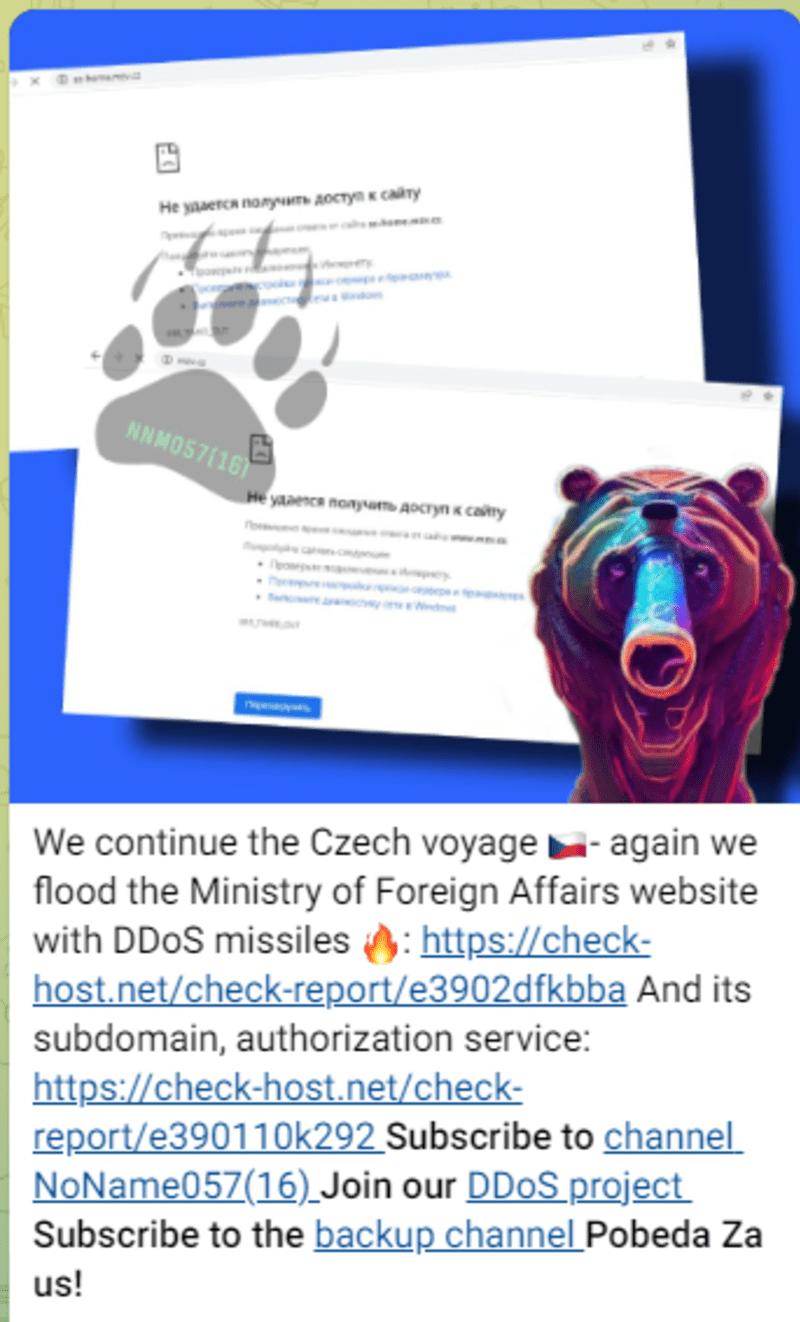

„Ke zrychlení útoků pak došlo hned následující den 12. ledna, kdy skupina odstavila webové stránky neziskové organizace, jež prezentovala volební programy všech kandidátů, weby organizace Hlídač státu, Českého statistického úřadu (ČSÚ) a ministerstva zahraničních věcí,“ uvedli experti z kyberbezpečnostní agentury Check Point.

Zatímco Pavel, který zvítězil v prvním kole, si z útoku nedělal těžkou hlavu, podle Zimy šlo o neférový zásah do průběhu hlasování. Rovněž prohlásil, že kvůli DDoS útoku nemohl na webové stránce veřejně prezentovat své zprávy o financování kampaně, jak mu ukládá zákon.

Kybernetické výpady ale pokračovaly i po volbách, konkrétně na ČSÚ, který odpovídá za sčítání a zveřejňování výsledků voleb, a také znovu na webové stránky organizace Hlídač státu.

„Od 16. ledna až do současnosti skupina pokračuje v útocích, nyní se však více zaměřuje na významné společnosti ve výrobním sektoru,“ zmínili ve své analýze odborníci na internetovou bezpečnost. I z toho důvodu se očekává, že podobných problémů bude s největší pravděpodobností přibývat – a nevyhnou se ani finálnímu klání o prezidentský post.

Prohlášení ruské hacktivistické skupiny NoName057(16) ke kybernetickým útokům na Českou republiku Zdroj: Check Point

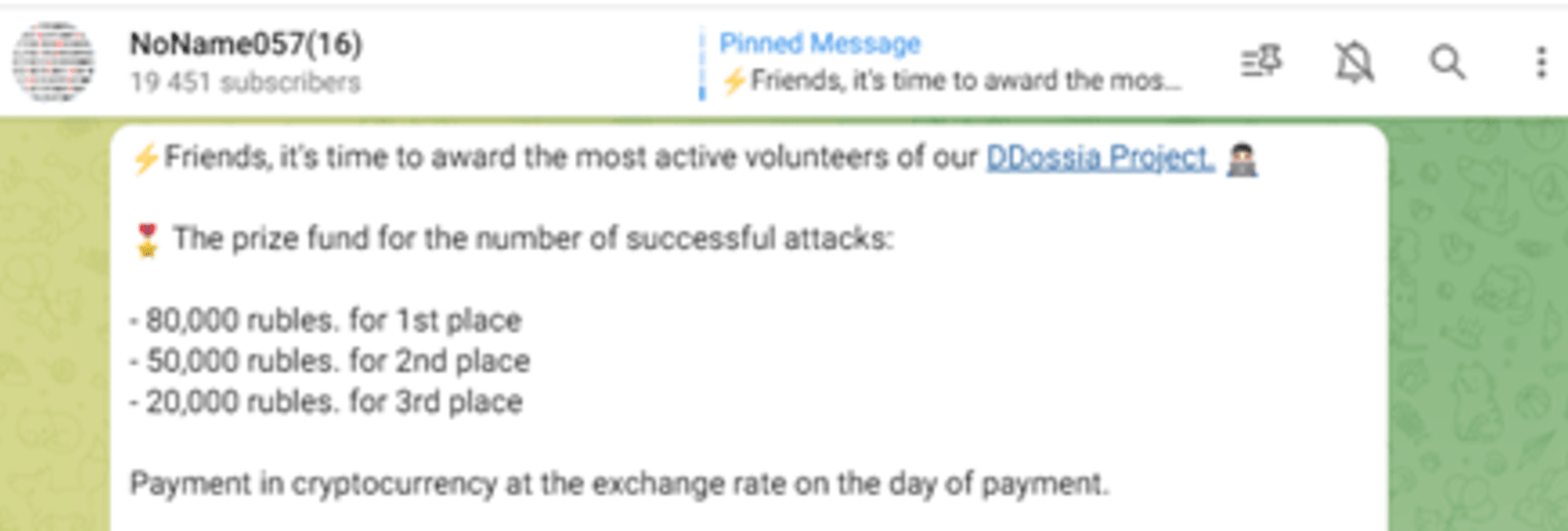

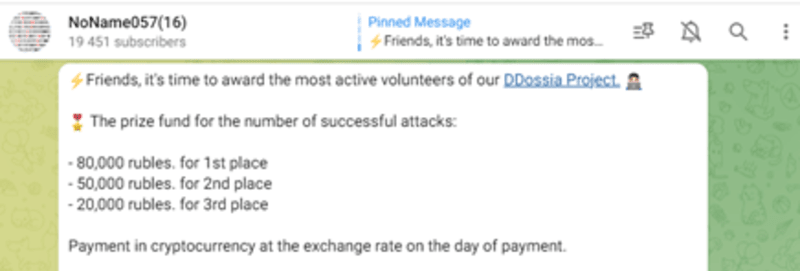

„V následujících dnech můžeme očekávat další útoky na Českou republiku, s blížícím se termínem druhého kola voleb se budou útoky pravděpodobně ještě stupňovat. Skupina NoName057(16) dokonce finančně motivuje své příznivce a nejaktivnějším útočníkům rozdává odměny. Vidíme zejména útoky na české webové stránky, ale kromě vládních webů se nyní kyberzločinci zaměřují také na významné společnosti ve výrobním sektoru,“ okomentoval situaci Miloslav Lujka, kyberbezpečnostní expert z Check Pointu.

Jak funguje DDoS útok?

Cílem DDoS útoků („Distributed Denial of Service“, tedy „distribuované odepření přístupu“) je zahltit, znepřístupnit a vyřadit servery, které drží webové stránky, portály či aplikace v provozu. Toho útočníci dosáhnou tím, že v jednu chvíli nasměrují na dané servery enormní množství požadavků ze zahraničních počítačů, které systém nebude schopen efektivně zpracovávat.

Výsledkem pak může být pomalejší načítání stránek, chybové hlášky, nefungující služby či rovnou nemožnost se dostat na web. Více si o DDoS útoku můžete přečíst v tomto článku.

Desetitisíce pro ty nejlepší

Nedávný útok na české IT struktury podtrhuje nebezpečný trend, kdy se hackeři a hacktivisté cizích mocností snaží zasáhnout do průběhu demokratických voleb. Podobné výpady skupin napojených na Rusko byly v souvislosti s volbami zaznamenány v říjnu 2022, kdy se Killnet pokusil před volbami zaútočit na cíle v USA, a během listopadu, kdy se ruská hacktivistická skupina The People’s Cyber Army zaměřila na webové stránky americké Demokratické strany.

„Tyto útoky však byly mnohem slabší, než jaké aktuálně vidíme. Většina útoků totiž nezpůsobila žádné narušení dostupnosti stránek, na rozdíl od poměrně vysoké úspěšnosti útoků v České republice,“ konstatovala agentura Check Point ve své zprávě. Konkrétně NoName057(16) komunikuje primárně prostřednictvím Telegramu, kde má vlastní ruskojazyčný kanál s téměř 20 tisíci členy. Rovněž organizuje útoky přes kanál v angličtině a skupinu dobrovolníků nazvanou DDosia Projects. Ten zahrnuje pouze 1 427 členů, ale je velmi aktivní a měsíčně provede velké množství útoků.

„Skupina má čtyři dílčí kanály, přičemž jeden z nich se věnuje výběru cílů pro DDoS útoky. Aktivity jsou monitorovány, protože NoName057(16) nabízí dobrovolníkům peněžní odměny, které začínají na 20 tisících rublech (cca 6 500 korun) a končí na 80 tisících rublech (přibližně 25 tisíc korun),“ dodali kyberbezpečnostní experti. Skupina mimo jiné se svými DDoS útoky zahltila web finského parlamentu, stránky řeckého ministerstva obrany či portály zbrojařských firem.

Útoky na weby jako přivýdělek

Právě díky zmíněným finančním odměnám vyplácených v kryptoměnách se do hacktivistických skupin přidává nemalý počet lidí, kteří jsou motivováni nikoliv politickým přesvědčením, ale penězi.

„Pro některé může být lákavé si takto rychle přivydělat. Viděli jsme, že uživatelé v zemích jako Kanada a Německo se chtěli připojit k hackerské skupině NoName(057)16 tím, že se snažili stáhnout spustitelný soubor DDosia a provádět tak útoky DDoS. Soubor je dostupný pouze ověřeným členům příslušné skupiny Telegram a někteří uživatelé Avastu jej aktivně prosazovali do našeho seznamu výjimek,“ doplnil expert na škodlivý software Martin Chlumecký z antivirové společnosti Avast.

Skrze zmíněnou výjimku tak není problém malware spustit, aniž by mu cokoliv bránilo. „NoName(057)16 využívá finanční motivace ke zvýšení úspěšnosti a tím i k získání dobrého jména v hackerské komunitě – politická motivace může pro mnohé hrát jen podružnou roli, a to jak na úrovni vedoucích projektů, tak mezi zúčastněnými uživateli. Ačkoli může být pro mnoho lidí lákavé připojit se k těmto kybernetickým skupinám, aby si zvýšili své finanční prostředky, stále se jedná o kybernetický útok se všemi důsledky – včetně právních důsledků. To by mělo být každému jasné,“ varoval možné zájemce Chlumecký.

Čtěte také